Digitale Identitäten werden über die HR-Abteilung, Geräte und Drittanbieter-Apps hinweg vereinheitlicht. Somit sind die Benutzerdaten immer korrekt und aktuell.

Zugriff richtig erteilen – jedes Mal

Rippling kombiniert ein HRIS und einen IdP auf einer Plattform und ermöglicht so eine stärkere Sicherheit mit detaillierter Zugriffskontrolle über den gesamten Benutzerlebenszyklus hinweg.

Single Source of Truth für Benutzeridentitäten

Rippling ist die einzige IAM-Lösung, die Benutzeridentitäten dank der Kombination aus HRIS und IdP umgehend zentralisiert – ganz ohne SCIM-Integration.

Belegschaftsänderungen haben beim Onboarding, Stellenwechsel und Offboarding Auswirkungen auf nachgelagerte Punkte. Diese können Sie in der Vorschau anzeigen und verwalten.

Auf Grundlage beliebiger Aktionen oder Datenänderungen in Rippling oder verbundenen Apps lassen sich Workflows konfigurieren und API-Aufrufe auslösen.

Strenge Zugriffskontrolle

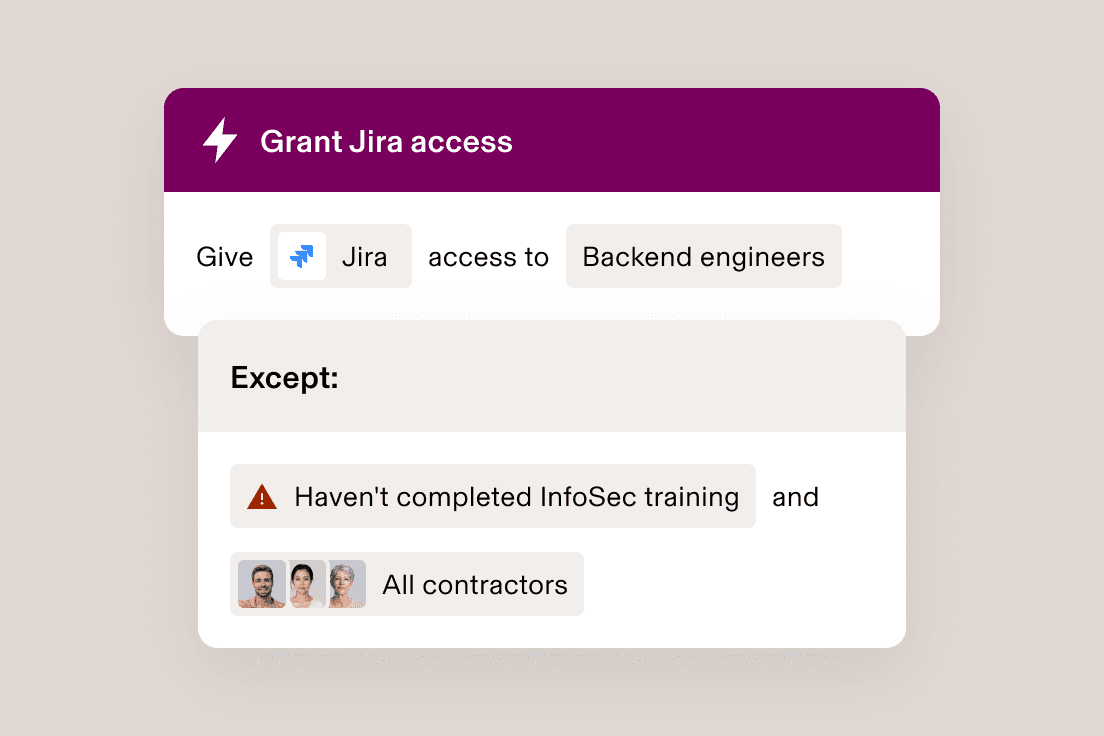

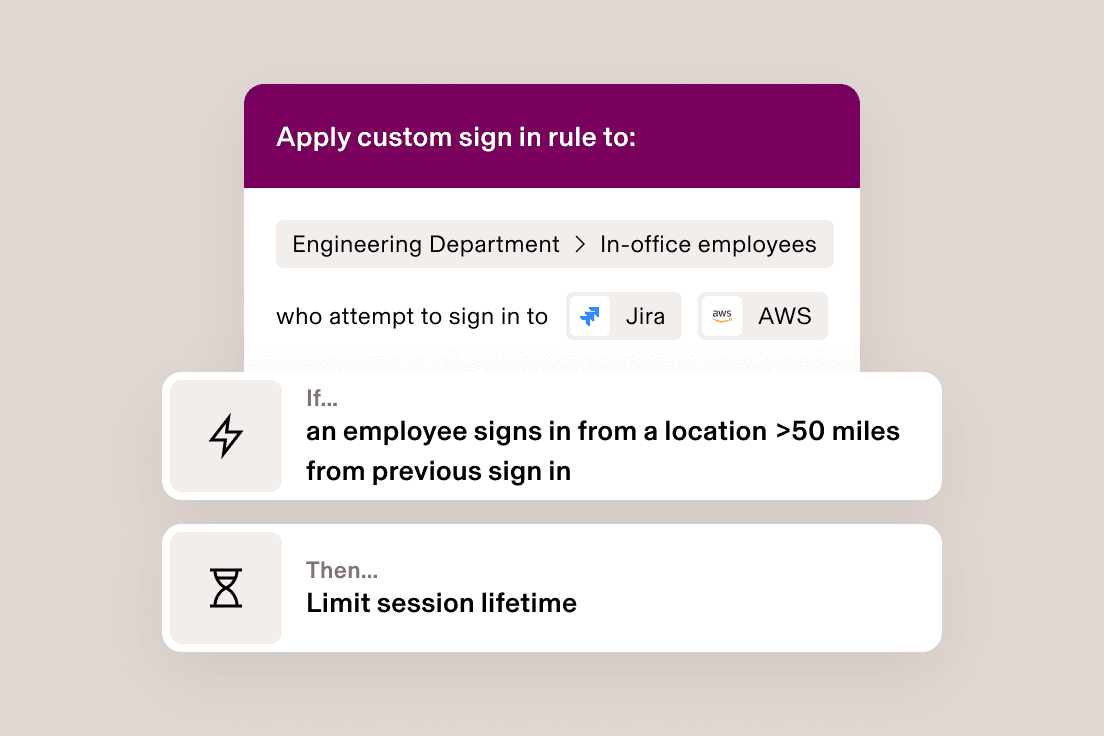

Wenn Ihnen die standardmäßigen SCIM-Attribute nicht reichen, stehen Ihnen Hunderte Benutzerattribute zur Verfügung, um Zero-Trust-Protokolle zu entwerfen, denen nichts entgeht.

Von der Bereitstellung von Konten bis zur Verwaltung des Gruppenzugriffs stellen dynamische Regeln automatisch sicher, dass nur die richtigen Mitarbeiter Zugriff haben – und zwar im richtigen Ausmaß, und auch dann, wenn sich ihre Rollen ändern.

Verbundidentitäten erleichtern die Anwendung von Protokollen – von LDAP, Active Directory (AD), OIDC und RADIUS bis zu maßgeschneiderten SCIM- und SAML-Apps.

Stärken Sie die Cybersicherheit mit dynamischen Regeln basierend auf Benutzerrollen, Abteilungen und Verhaltensweisen. Benutzer, die sich verdächtig verhalten, erhalten automatisch keinen Zugang mehr zu Ihren Apps.

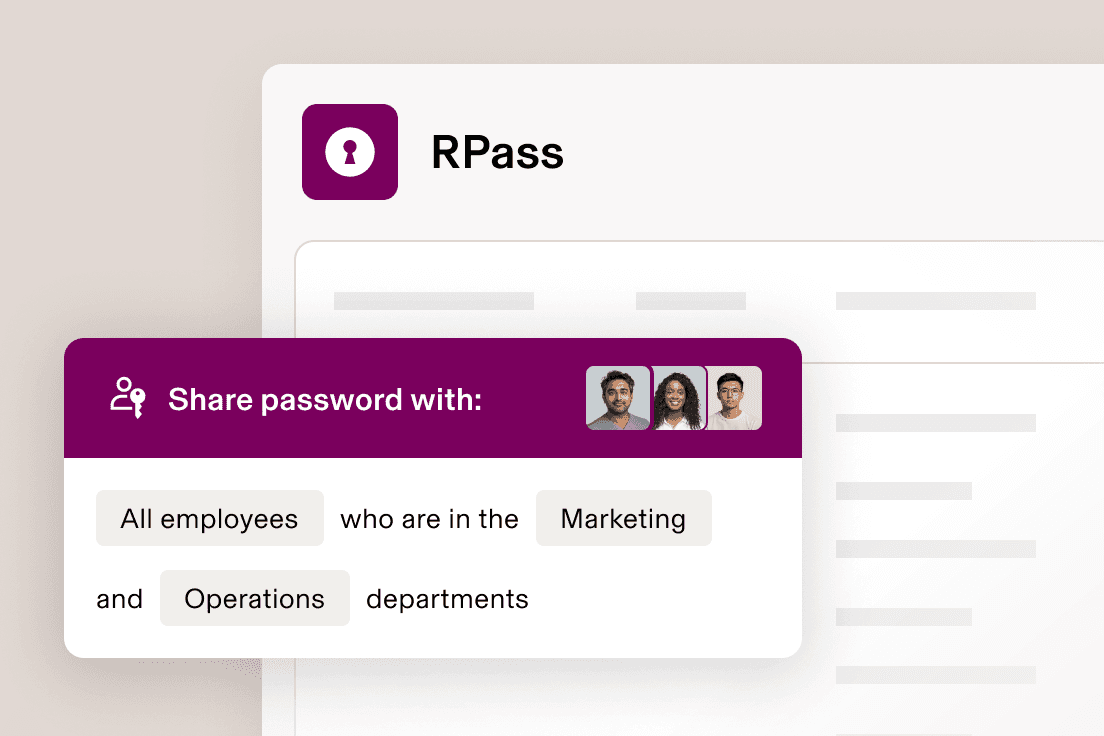

Mit unserem integrierten Passwort-Manager können Sie Benutzergruppen die Möglichkeit bieten, Passwörter sicher in einem Zero-Knowledge-System zu speichern und von dort aus weiterzugeben.

Automatisierungen im gesamten Benutzerlebenszyklus einsetzen

Dank maßgeschneiderten Genehmigungsketten, -richtlinien und -Workflows sind Sie und die HR synchron und der Zugriff bleibt vom Onboarding bis zum Offboarding auf dem neuesten Stand.

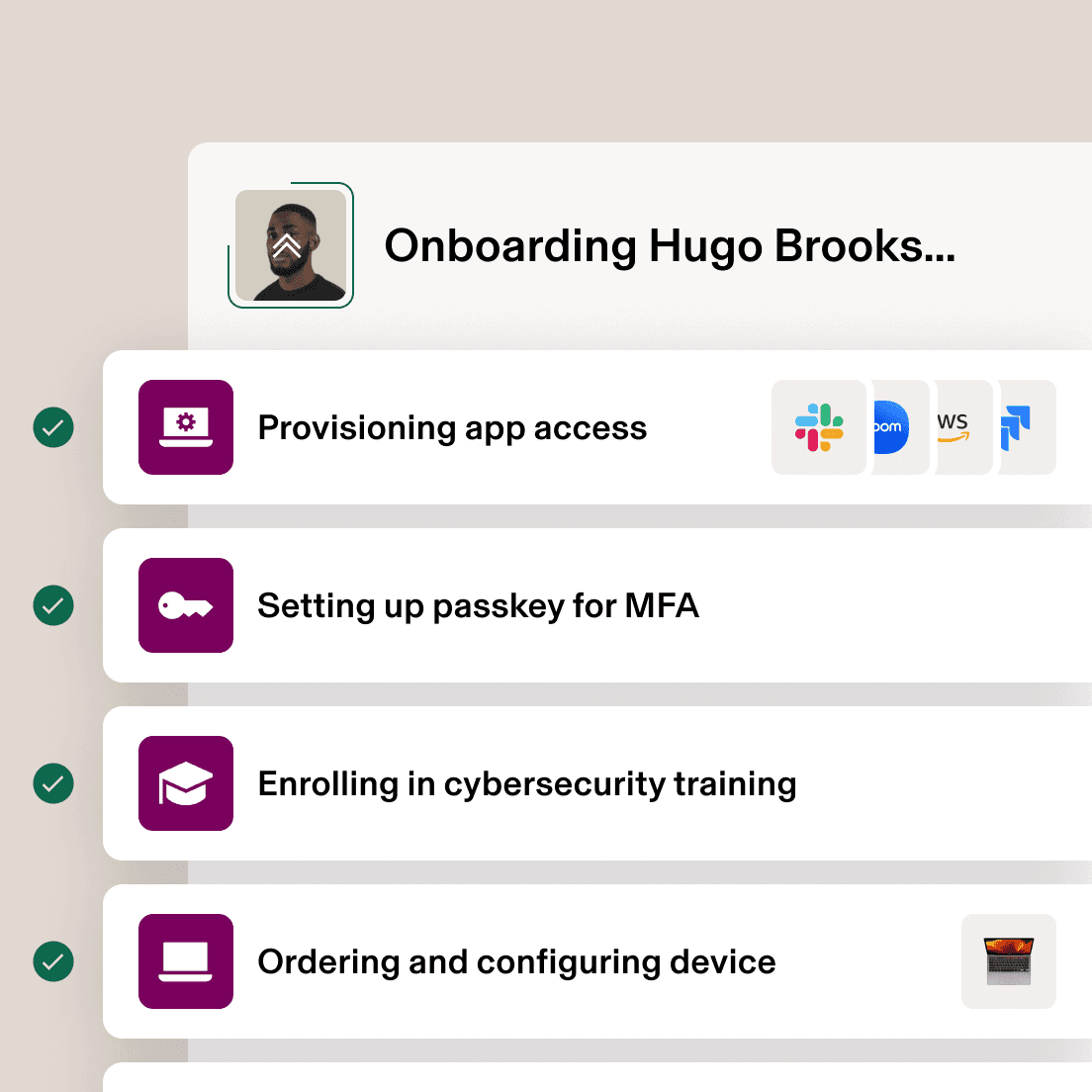

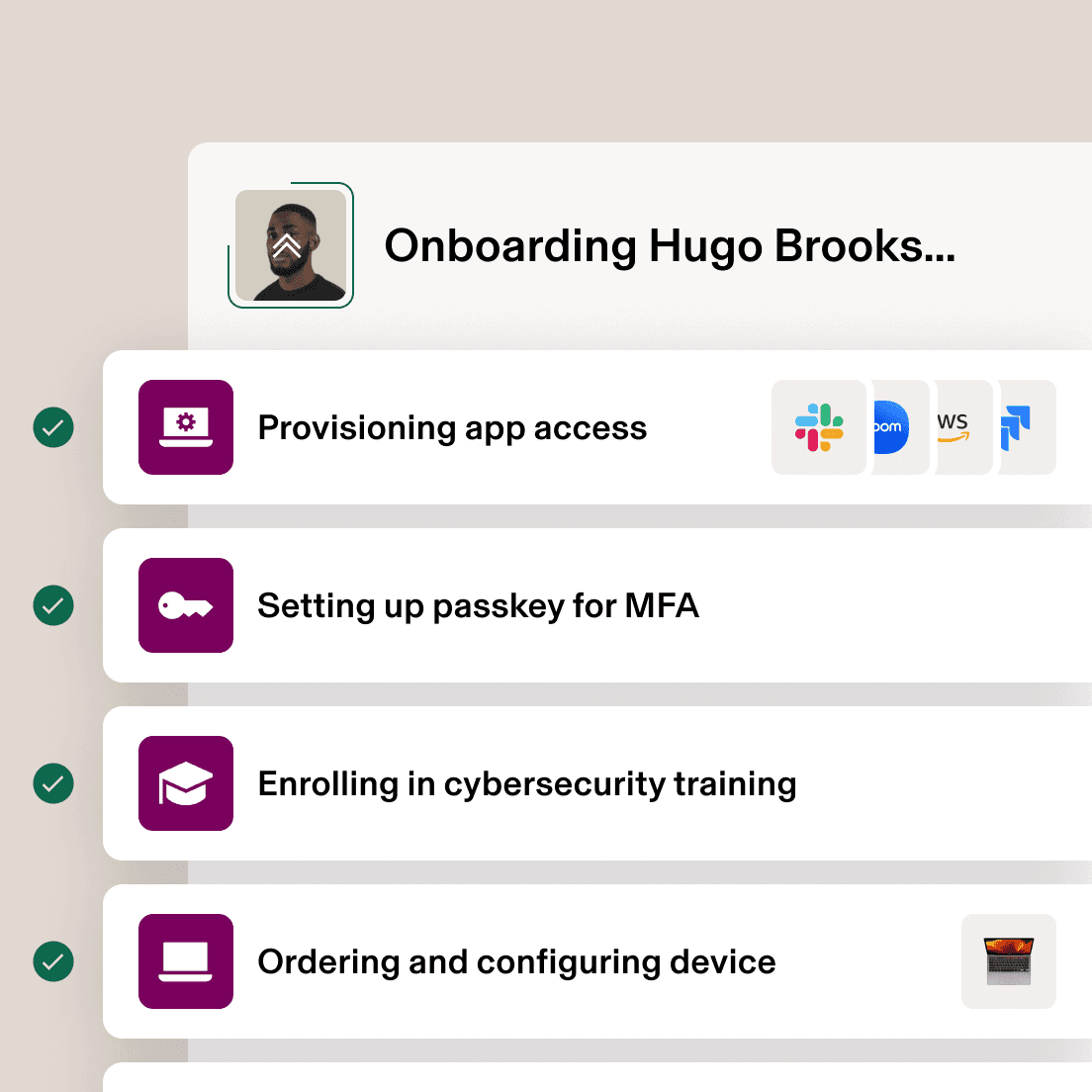

Onboarding

Bereitstellungen, die Passkey-Verteilung und der Zugriff für Drittanbietergruppen für neu eingestellte Mitarbeiter lassen sich minutengenau planen.

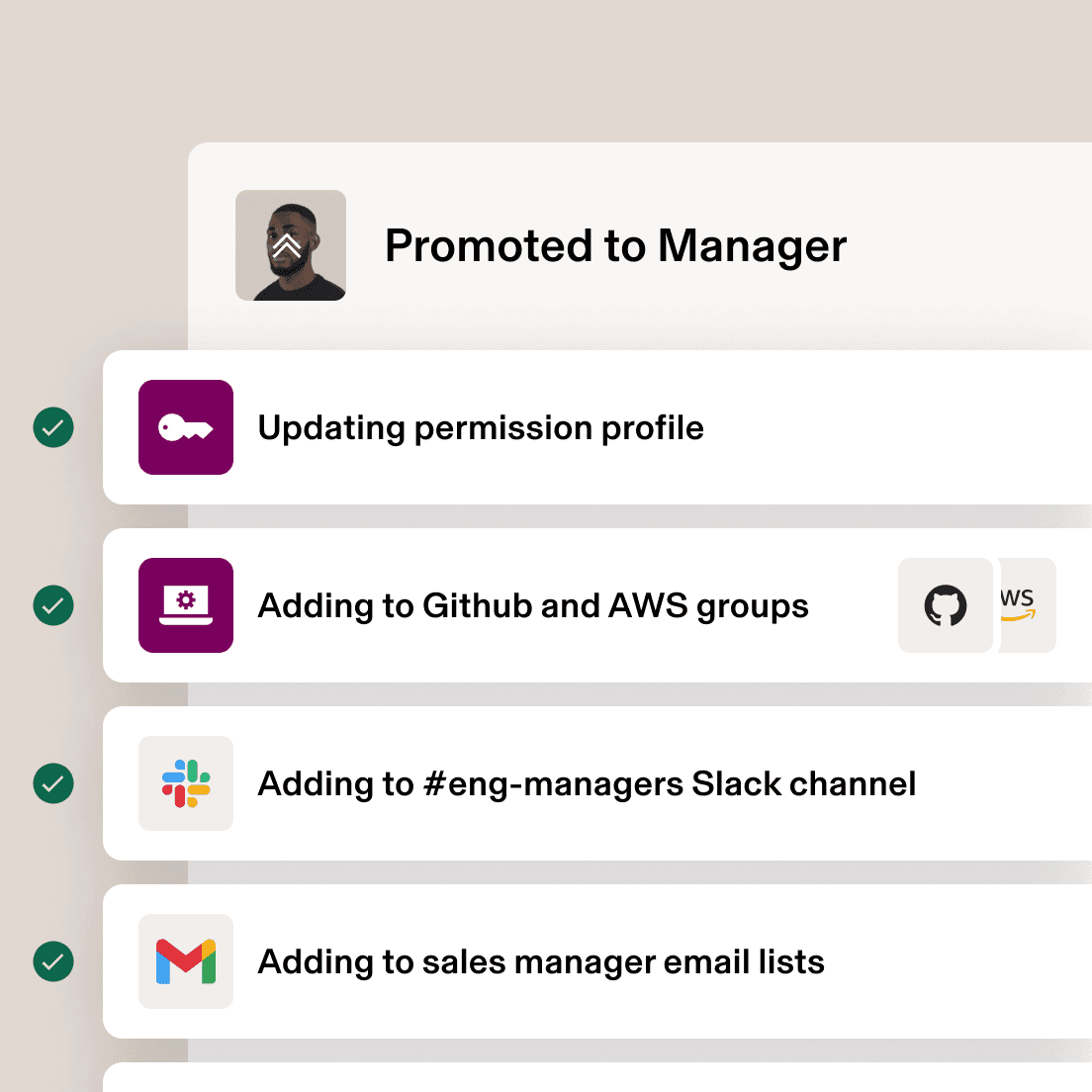

Rollenwechsel

Mithilfe von Genehmigungsketten und -Workflows lassen sich Änderungen an Benutzerberechtigungen und am Gruppenzugriff automatisieren.

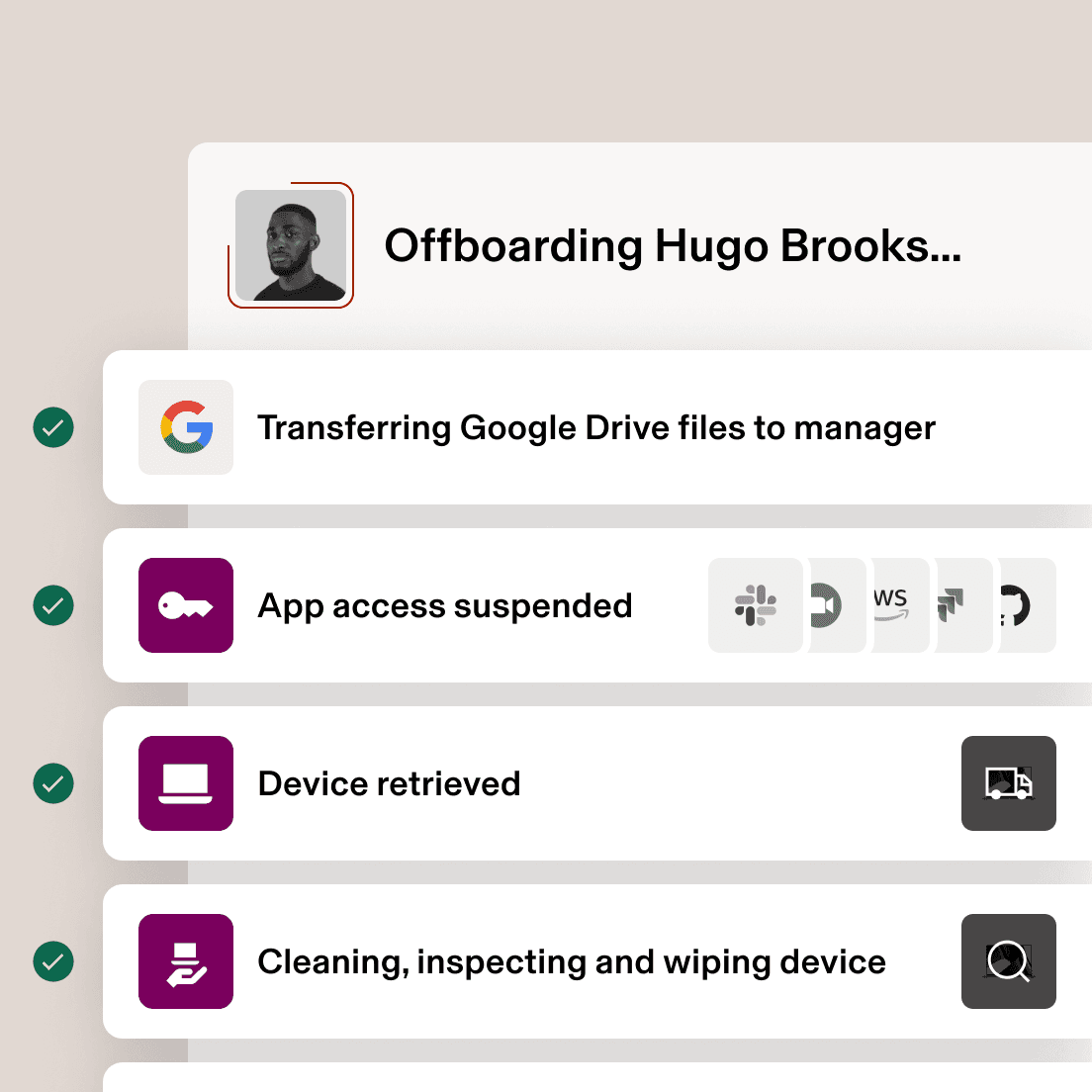

Offboarding

Stimmen Sie sich mit HR und anderen Teams ab, wenn es darum geht, Zugriffe zu sperren, Benutzerbereitstellungen zurückzunehmen und Offboarding-Maßnahmen passend zu planen.

Den Tech-Stack modernisieren

Integrationen halten nicht nur Ihre Systeme synchron, sie helfen dabei, das umfangreiche Potenzial der Plattform in puncto App- und Benutzerverwaltung auszuschöpfen.

Unternehmen mit Rippling arbeiten effizienter

Alle Sicherheitstools, die Sie brauchen – und noch mehr

Identitäts- und Zugriffsmanagement

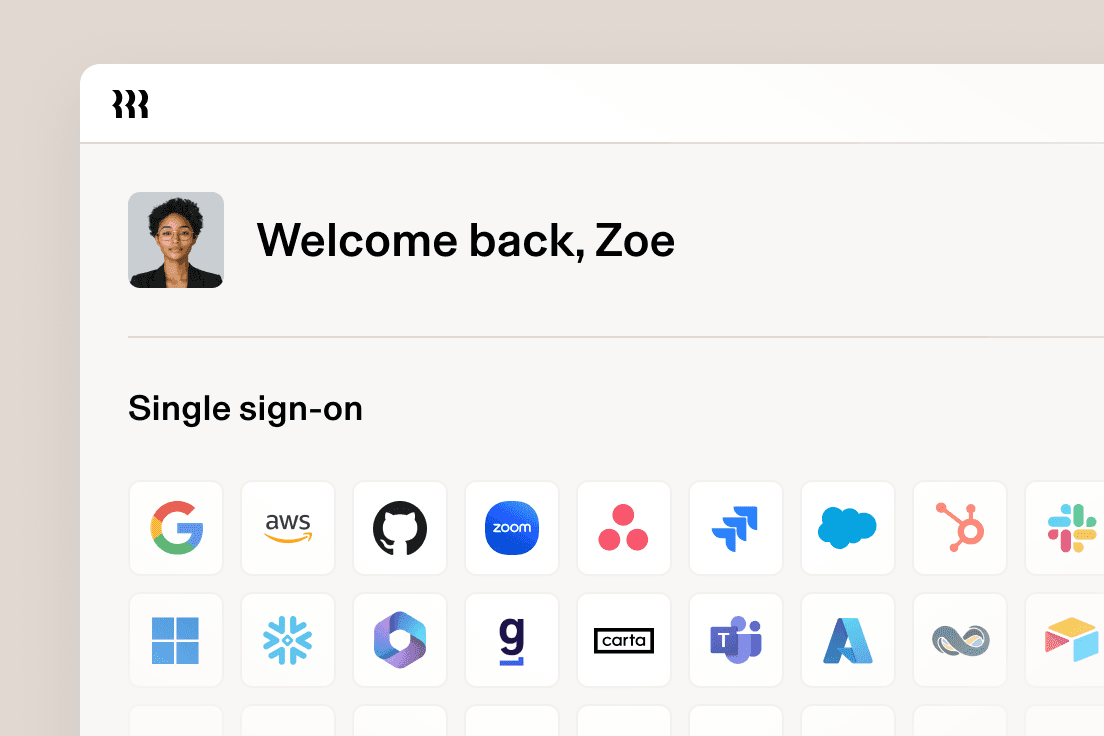

Rippling bietet über 600 Integrationen mit anderen SaaS-Produkten zur Benutzerbereitstellung und deren Aufhebung, Single Sign-on, Attributsynchronisierung und vieles mehr.

Erstellen Sie benutzerdefinierte Integrationen für SAML-basiertes Single Sign-on (SSO), JIT- oder SCIM-Bereitstellung oder das Erstellen und Konfigurieren von URL-Links, um Mitarbeitern den Zugriff über die SSO-Leiste in Rippling zu ermöglichen.

Übernehmen Sie das Benutzerverzeichnis aus Rippling (Objektdiagramm) in alle untergeordneten Drittanbieter-Apps. So gewährleisten Sie, dass sämtliche Mitarbeiterdaten systemübergreifend in Echtzeit synchronisiert werden.

Erstellen Sie rollenbasierte benutzerdefinierte Authentifizierungsrichtlinien für Mitarbeitergruppen oder sogar einzelne Mitarbeitende. Beispielsweise können Sie für Admins YubiKeys und für alle anderen Benutzer TOTP festlegen. Die Einstellungen sind frei konfigurierbar.

Lassen Sie sich beim Anlegen neuer Benutzer nie wieder von fehlenden Lizenzen ausbremsen, denn Rippling agiert als Wiederverkäufer für Google, sodass Sie Ihre Lizenzen für diese Anwendungen direkt in Rippling verwalten und kaufen können.

Erweiterte Funktionen, die notwendige Offboarding-Aufgaben automatisieren, wie die Außerbetriebnahme des Google-Kontos und die Übertragung der Eigentümerschaft (z. B. von Kalenderereignissen), das Zuweisen von Google Drive-Dateien an andere Mitarbeiter, der Zugriff auf das Gmail-Konto des bzw. der ausscheidenden Mitarbeitenden, das Löschen von anwendungsspezifischen Passwörtern und Wiederherstellungsinformationen und vieles mehr.

RPass ist der integrierte Passwort-Manager von Rippling, mit dem Sie Passwörter einfach und sicher für Ihre Teams speichern können. Super-Gruppen ermöglichen das Erstellen von Mitarbeitergruppen, die auf beliebigen Attributen basieren. Wenn Sie lieber einen anderen Passwort-Manager verwenden möchten, ist dies dank der umfassenden Integrationsoptionen für Drittanbieter-Tools ebenfalls kein Problem.

Alles in Rippling – vom App-Zugriff bis zum Admin-Zugriff – basiert auf den Rollen der Mitarbeitenden. Gewähren Sie allen Mitarbeitenden nur die Berechtigungen, die sie jeweils wirklich brauchen.

Der Zugang per Schlüssel für Einzelpersonen und Gruppen lässt sich auf Basis beliebiger Mitarbeiterattribute verwalten und organisieren. Sie können die Zugriffsberechtigung jederzeit bei wesentlichen Änderungen im Beschäftigungsverhältnis widerrufen, z. B. bei Übernahme einer neuen Rolle oder bei Kündigung.

Sobald Benutzer in Rippling angemeldet sind, können sie sich mit einem Klick bei allen verbundenen Drittanbieter-Anwendungen anmelden und authentifizieren.

Der Zugriff auf Anwendungen und Lizenzen lässt sich mithilfe von vordefinierten Regeln, die Sie festlegen, automatisch erstellen oder aufheben. Die Bereitstellung kann sofort oder zu einem geplanten späteren Zeitpunkt erfolgen.

Benutzerdaten lassen sich nahtlos aus Rippling in Ihre bestehenden Drittanbieter-Anwendungen und Ihre Netzwerk-Hardware wie Firewall, NAS usw. importieren.

Sorgen Sie dafür, dass Mitarbeitende Zugriff auf die richtigen Gruppen und Ressourcen innerhalb anderer Anwendungen und Systeme haben. Rippling automatisiert die Zuweisung Ihrer Teammitglieder zu allen relevanten Gruppen innerhalb Ihrer Systeme und Tools, von Google Groups über Slack-Kanäle bis hin zu Microsoft-Lizenzen. Mithilfe von Super-Gruppen kann jedes Mitarbeiterattribut verwendet werden, um den Zugriff zu ermöglichen oder ihn wieder aufzuheben. Wenn Mitarbeitende ihre Rollen wechseln oder das Unternehmen verlassen, wird die Gruppenmitgliedschaft sofort entsprechend aktualisiert. Das sorgt für Compliance.

Gerätemanagement

Sie können Geräte rasch jedem Teammitglied zuweisen oder die Zuweisung wieder aufheben. Beim Onboarding neuer Mitarbeitender können Sie Geräte direkt in Rippling auswählen oder jederzeit manuell Änderungen an zugewiesenen Geräten vornehmen.

Übernehmen Sie ganz einfach benutzerdefinierte Einstellungen wie WLAN-Profile, Firewall-Einstellungen, Druckerzuordnungen, benutzerdefinierte Anmeldebildschirme, Hintergründe und vieles mehr. Da alle diese Einstellungen auf der Rippling Plattform basieren, lassen sie sich je nach Mitarbeiterattribut (Abteilung, Stufe, Standort usw.) dynamisch auf Einzelpersonen oder Gruppen anwenden.

Bestellungen für neu eingestellte Mitarbeitende lassen sich optimieren und direkt in den Onboarding-Prozess einbetten. Als autorisierter Wiederverkäufer für Mac- und PC-Geräte bietet Rippling Ihnen die Möglichkeit, Geräte mit wenigen Klicks zu bestellen und zu versenden. Damit sparen Sie sich den Weg zum nächsten Elektronikhändler und Versandanbieter.

Verwenden Sie bash-Skripte (für macOS) und Powershell-Skripte (für Windows), um Ihre Geräte weiter anzupassen. Skripte können einmalig oder regelmäßig ausgeführt werden, die Ausgabedaten lassen sich anzeigen oder exportieren.

Mit dem gehosteten RADIUS-Server von Rippling können sich Mitarbeitende mit ihren Rippling-Zugangsdaten im WLAN oder VPN des Büros anmelden, was Ihre Authentifizierungsanforderungen weiter konsolidiert.

Sie können Geräte mit Filevault (macOS) und Bitlocker (Windows 10/11 Pro) verschlüsseln. Über das Geräteprofil ist der Zugriff auf hinterlegte Wiederherstellungsschlüssel direkt in Rippling möglich.

Erstellen Sie benutzerdefinierte Berichte, aus denen Sie wiederum Dashboards erzeugen können, die sofort Aufschluss über ihre Geräteflotte, deren Status und weitere wichtige Details geben. Programmierkenntnisse brauchen Sie nicht.

Mit nur wenigen Klicks starten Sie die automatische Installation von SentinelOne, das Ihnen das Management potenzieller Bedrohungen erleichtert – in demselben System, in dem Sie bereits Ihre Geräte verwalten.

Behalten Sie Updates für Mac- und Windows-Betriebssysteme im Blick und sorgen Sie für deren konsequente Durchsetzung.

Sorgen Sie für die konsequente Durchsetzung Ihrer Passwortrichtlinien, z. B. Mindestlänge, zulässige Zeichentypen, Komplexität und Aktualisierungshäufigkeit.

Geräte lassen sich jederzeit neu zuweisen, beispielsweise wenn Saisonkräfte mit denselben Computern arbeiten sollen, die sie zuletzt verwendet haben.

Sie können Geräte jederzeit sofort sperren oder löschen, und zwar von jedem Ort der Welt aus. Auch planmäßige Sperrungen und Löschungen im Rahmen regulärer Mitarbeiter-Offboardings sind kein Problem.

Verwalten und sichern Sie Apple-Geräte ebenso wie PCs per Remote-Zugriff. Dafür bieten wir unsere selbst entwickelte MDM-Software (Mobile Device Management). Alle Geräte lassen sich zentral einsehen und verwalten.

Verwalten und sichern Sie Windows-PCs ebenso wie Mac-Geräte per Remote-Zugriff. Dafür bieten wir unsere selbst entwickelte MDM-Software (Mobile Device Management). Alle Geräte lassen sich zentral einsehen und verwalten.

Installieren Sie automatisch die Software, die Ihren Mitarbeitenden je nach Abteilung, Ebene, Standort oder Ähnlichem zusteht, damit alles ab dem ersten Tag zur Verfügung steht.

Dank MDM-Bereitstellung ohne manuelle Eingriffe können Sie Ihre Unternehmensgeräte ganz ohne Benutzerinteraktion im MDM von Rippling anmelden.

Inventarmanagement

Neu eingestellten Mitarbeitenden oder Mitarbeitenden mit verloren gegangenen oder beschädigten Geräten können Sie im Handumdrehen voll konfigurierte Neugeräte zusenden. Als autorisierter Wiederverkäufer bieten wir die Möglichkeit, neue Geräte direkt in Rippling zu kaufen. Da Rippling auf einer gemeinsam genutzten Single Source of Truth beruht, wird automatisch die entsprechende Versandadresse abgerufen. Personenbezogene Mitarbeiterdaten sind jedoch dabei vor unbefugten Zugriffen geschützt.

Rippling kann nicht gebrauchte Geräte sicher lagern. Alle Geräte werden in zehn Schritten geprüft und physisch gereinigt. Darauf gespeicherte Daten werden gelöscht. Unsere Lagerlösungen stehen in bisher 27 Ländern zur Verfügung. Nutzen Sie diese als sichere Alternative zur Abstellkammer im Flur.

Ein gepolsterter Rücksendekarton mit vorfrankiertem Label wird automatisch an ausscheidende Mitarbeitende verschickt – so entfällt der Gang zum DHL-Paketshop.

IT, die einfach funktioniert

Vereinfachen Sie Ihre IT-Prozesse mit maßgeschneiderten Workflows, dynamischen Berechtigungen und Richtlinien sowie detaillierten Berichten zu Benutzern und Geräten.

Mit Rippling Geräte verwalten – so geht‘s

Häufig gestellte Fragen

Was kann Software für das Identitäts- und Zugriffsmanagement?

Software für das Identitäts- und Zugriffsmanagement (IAM) zentralisiert die Verwaltung von Benutzeridentitäten und den Benutzerzugriff auf diverse Systeme und Anwendungen. Dadurch ist dafür gesorgt, dass die richtigen Mitarbeiter zur richtigen Zeit auf die richtigen Ressourcen zugreifen können.

IAM-Software kann lokal installiert oder in der Cloud oder in Hybrid-Umgebungen bereitgestellt werden.

Wie wähle ich die richtige IAM-Lösung?

Berücksichtigen Sie bei der Wahl einer Lösung für das Identitäts- und Zugriffsmanagement wichtige Faktoren wie diese:

- Integration: Die Plattform sollte sich nahtlos in Ihren HR-, IT- und Anwendungsbestand integrieren lassen.

- Automatisierung: Bevorzugen Sie Lösungen, die die Verwaltung des Benutzerlebenszyklus vom Onboarding bis zum Offboarding automatisieren. Rippling automatisiert die Bereitstellung, das Aufheben der Bereitstellung und die Zugriffsrechte basierend auf HR-Daten.

- Sicherheit: Achten Sie darauf, dass die Lösung robuste Sicherheitsfunktionen wie Multi-Faktor-Authentifizierung, rollenbasierte Zugriffskontrolle und Verhaltungserkennung bietet.

- Skalierbarkeit: Wählen Sie eine Lösung, die mit Ihrer Organisation mitwächst. Die Plattform von Rippling ist darauf ausgelegt, mit Unternehmen jeder Größe zu skalieren.

- Benutzererlebnis: Halten Sie Ausschau nach einer Self-Service-Plattform, die sämtliche Teammitglieder einfach und intuitiv nutzen können.

Weshalb benötigen Organisationen Identitäts- und Zugriffsmanagement (IAM)?

Organisationen profitieren von IAM-Lösungen, weil sie dadurch den Zugriff auf sensible Daten und Anwendungen regulieren, die Verwaltung des Benutzerlebenszyklus optimieren, die Einhaltung behördlicher Auflagen verbessern, das Risiko von Datensicherheitsverstößen minimieren und die Verwaltung von Mitarbeiteridentitäten zentralisieren können. All dies erhöht zudem die Sicherheit.

Was bedeutet „Least-Privilege-Zugriff“?

„Least-Privilege-Zugriff“ ist ein Konzept aus der Sicherheitsbranche, wonach jeder Benutzer nur das Mindestmaß an Zugriff erhält, das er benötigt, um seine beruflichen Aufgaben zu versehen. Rippling hilft bei der Durchsetzung des Least-Privilege-Prinzips, indem es Ihnen ermöglicht, die Zugriffskontrolle basierend auf Rollen, Abteilungen und anderen Attributen detailliert auszugestalten.

Was bedeutet „Zero Trust“?

Als „Zero Trust“ wird ein Modell der Identitätsabsicherung bezeichnet, bei dem angenommen wird, dass jeder Benutzer und jedes Gerät – unabhängig vom Standort und Netzwerk – kompromittiert sein könnte. Jeder Zugriffsversuch, egal woher, muss verifiziert werden und autorisiert sein. Dies verbessert die Sicherheitslage in der Organisation.