Les identités numériques sont unifiées au sein des RH, des appareils et des applications tierces, ce qui vous permet d’avoir des données utilisateur toujours précises et à jour.

Obtenez le bon accès chaque fois

Rippling combine un SIRH (Système d’information des ressources humaines) et un fournisseur d’identité (IdP) en une seule plateforme, ce qui permet de renforcer la sécurité grâce à des contrôles des accès granulaires pendant tout le cycle de vie de l’utilisateur.

Single source of truth for user and agent identity

Rippling is the only identity solution with your people and agents in one system—so access always reflects reality, with no SCIM lag, no stale syncs, and no manual cleanup.

Prévisualisez et contrôlez les effets en aval des changements d’effectif lors de l’accueil et de l’intégration, des transitions et de la gestion des départs.

Configure workflows and trigger API calls based off of any action or data change inside Rippling or your connected apps.

Offrez des contrôles d’accès hermétiques

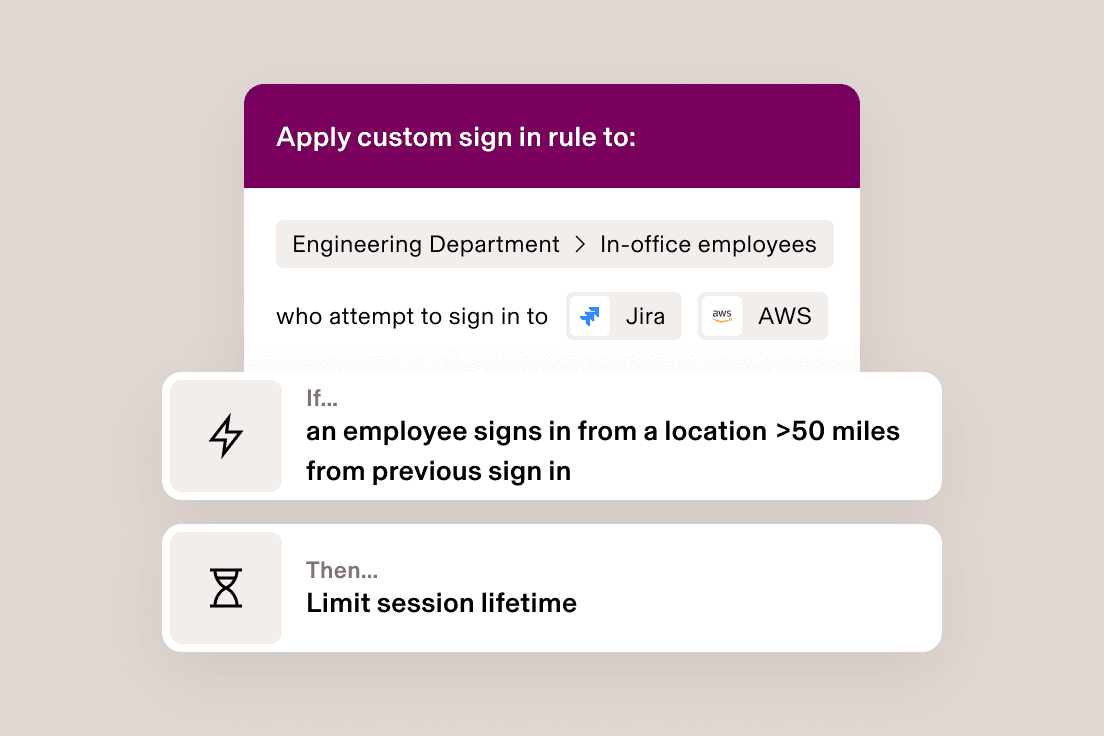

Allez au-delà des attributs standard du SCIM. Exploitez des centaines d’attributs utilisateur pour créer des protocoles de confiance zéro personnalisés et vous assurer que rien ne passe entre les mailles du filet.

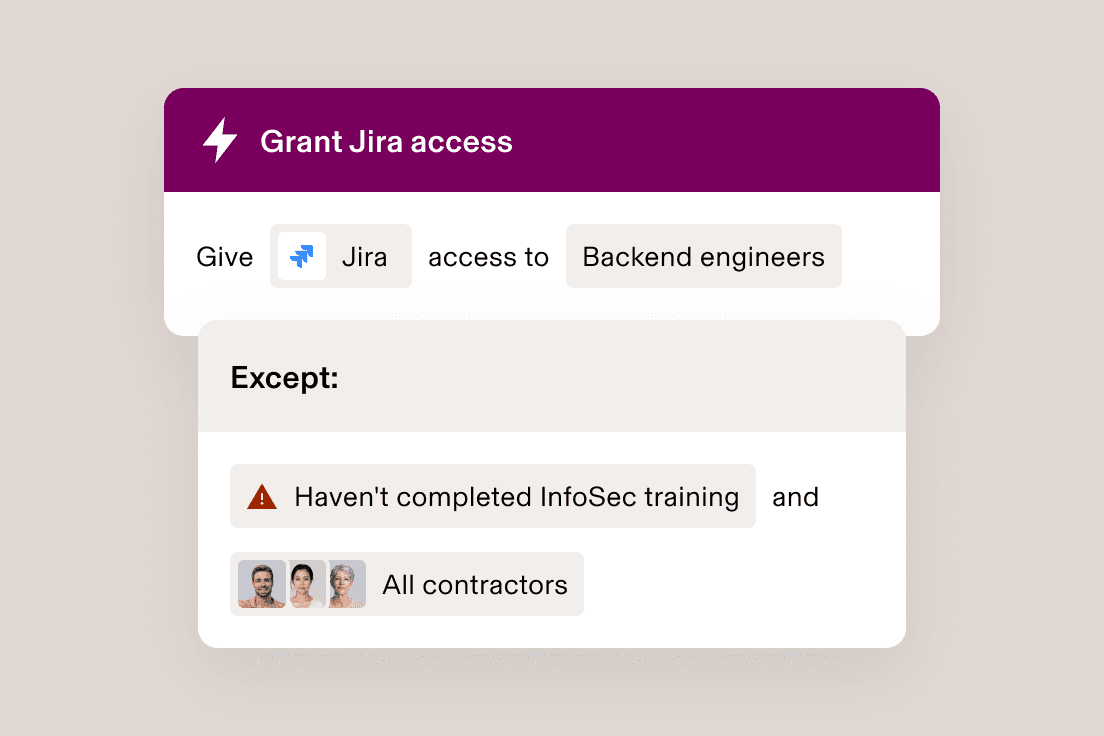

Du provisionnement des comptes à la gestion de l’accès aux groupes, les règles dynamiques garantissent automatiquement que les bonnes personnes obtiennent le bon niveau d’accès, même si leurs rôles changent.

L’identité fédérée vous permet de gérer facilement n’importe quel protocole, qu’il s’agisse de LDAP, d’Active Directory (AD), d’OIDC ou de RADIUS, ou encore d’applications SCIM et SAML personnalisées.

Renforcez la cybersécurité grâce à des règles dynamiques fondées sur les postes, les services et les comportements des utilisateurs, par exemple en verrouillant automatiquement l’accès à vos applications en cas d’activité suspecte.

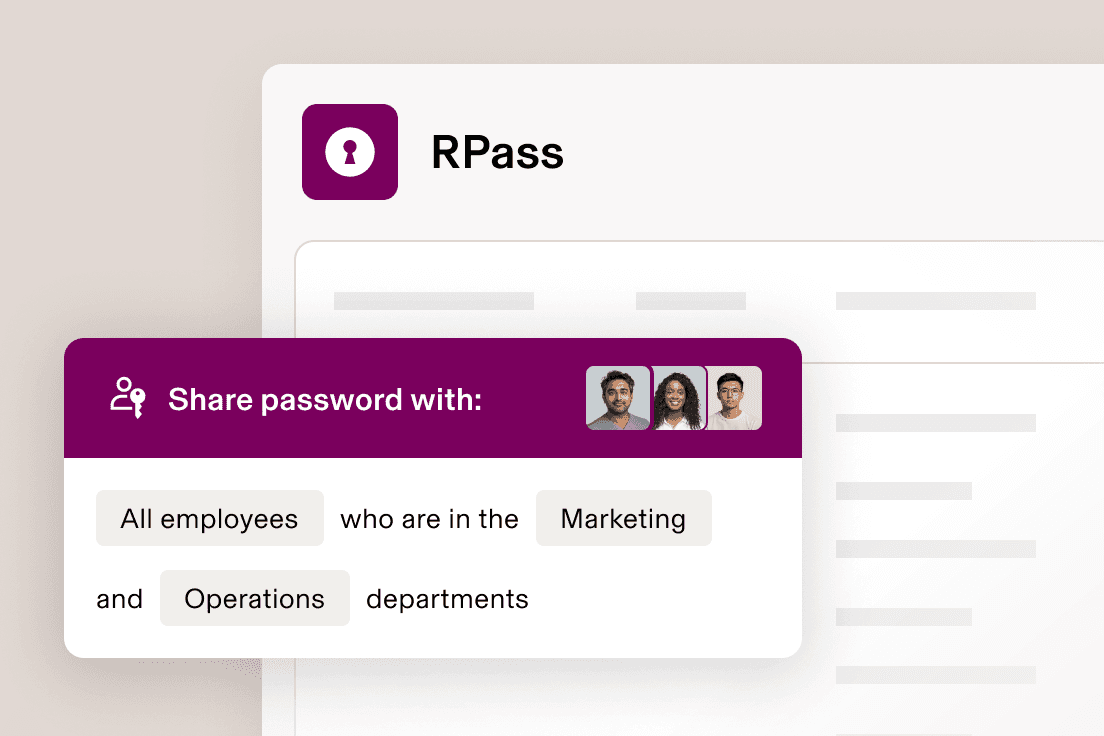

With our built-in password manager, you’re able to enable user groups to securely store and share passwords in a zero-knowledge vault.

Déployez des automatisations pendant tout le cycle de vie de l’utilisateur

Restez en phase avec les RH et maintenez l’accès à jour, de l’accueil et de l’intégration à la gestion des départs grâce à des chaînes d’approbation, à des politiques et à des flux de travail personnalisés.

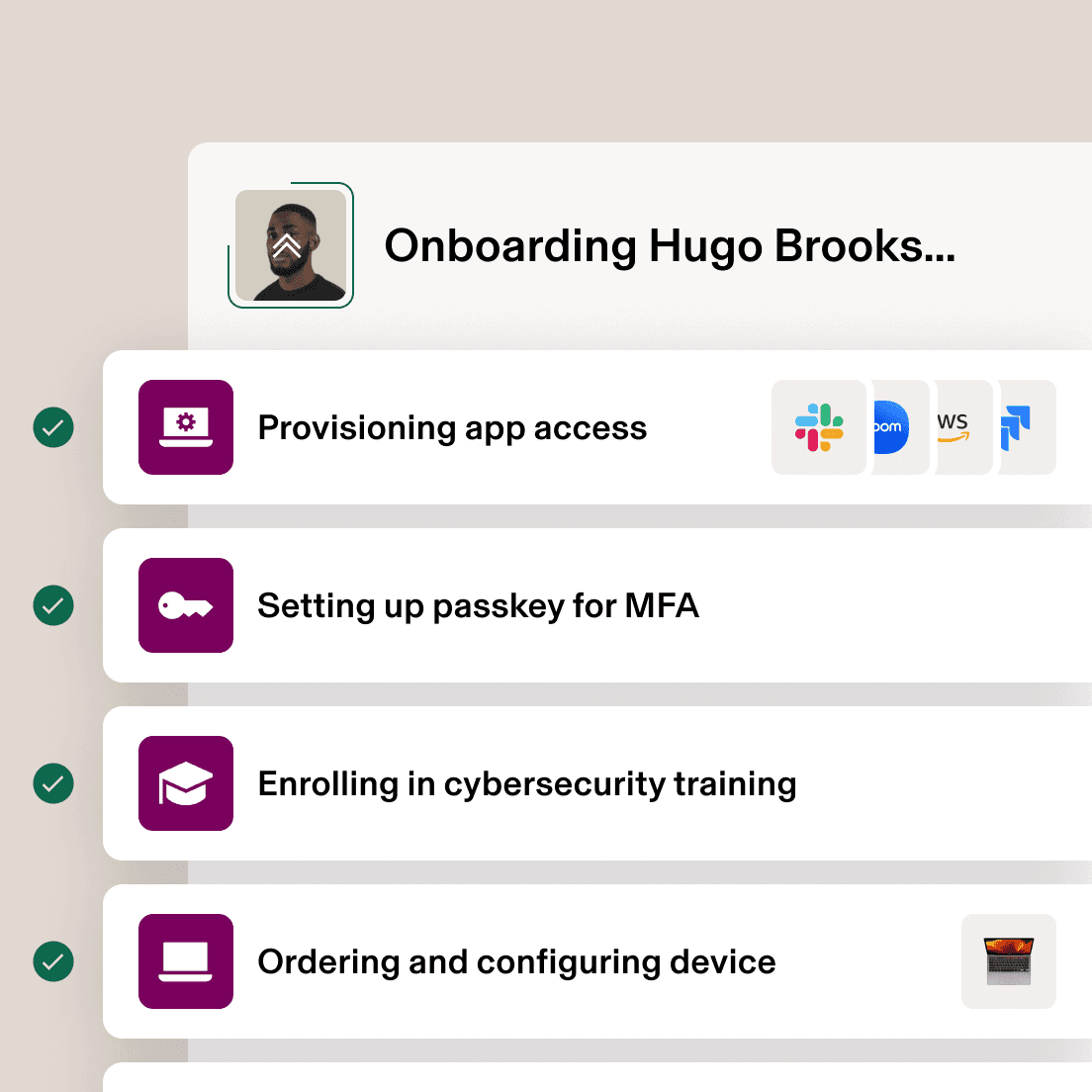

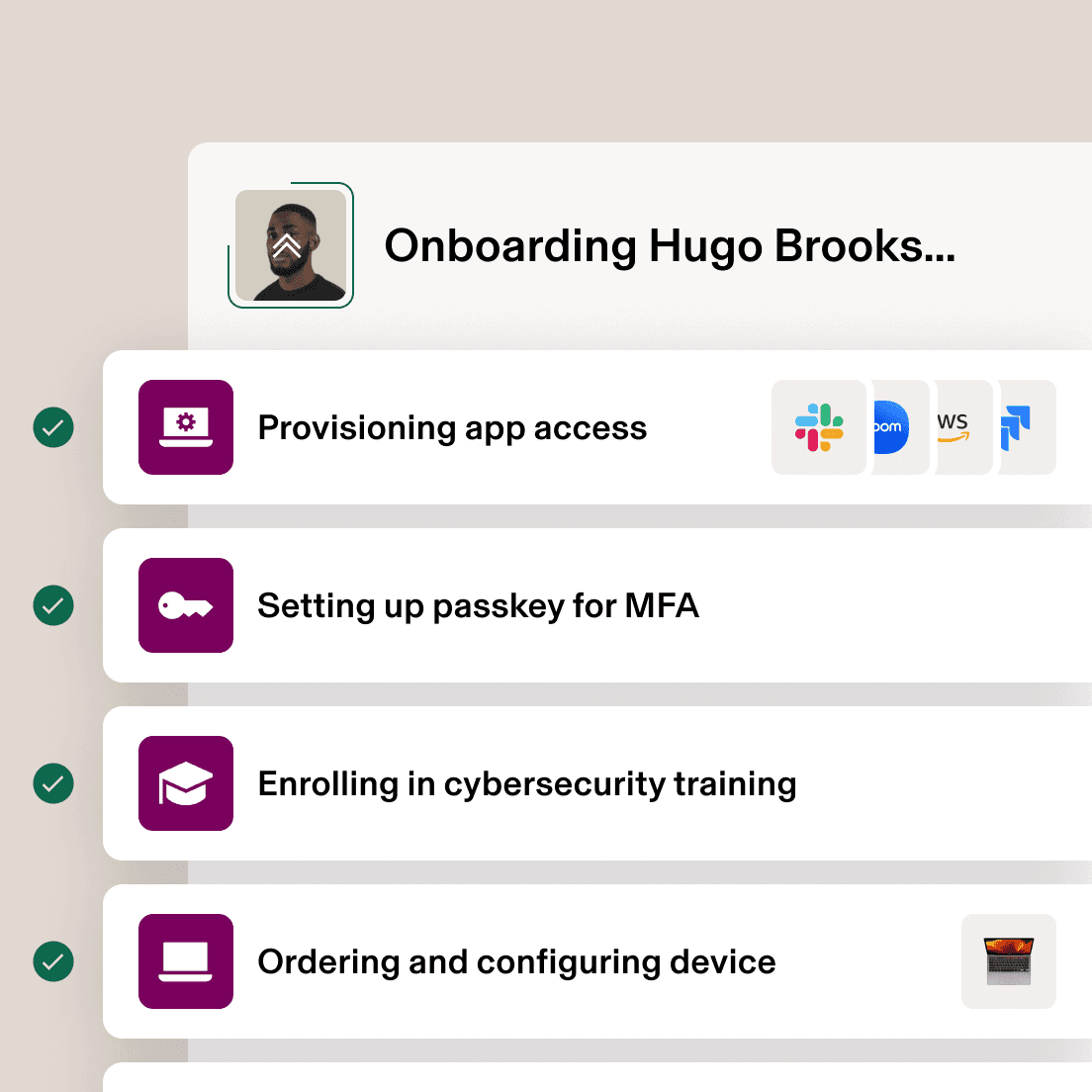

Onboarding

Schedule provisioning, passkeys, and third party group access for new hires down to the minute.

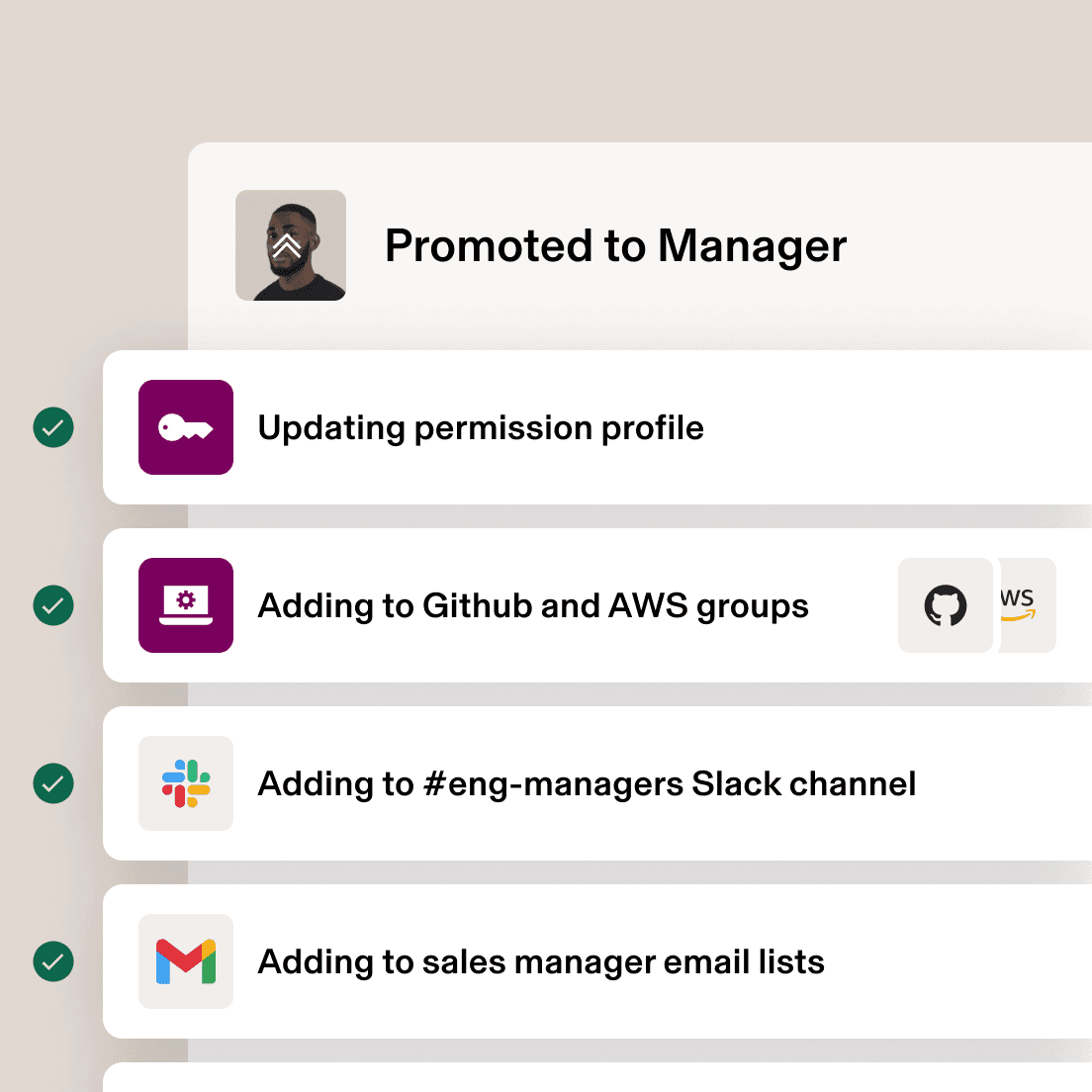

Transitions

Utilisez des chaînes d’approbation et des flux de travail pour automatiser les mises à jour des autorisations des utilisateurs et des accès aux groupes.

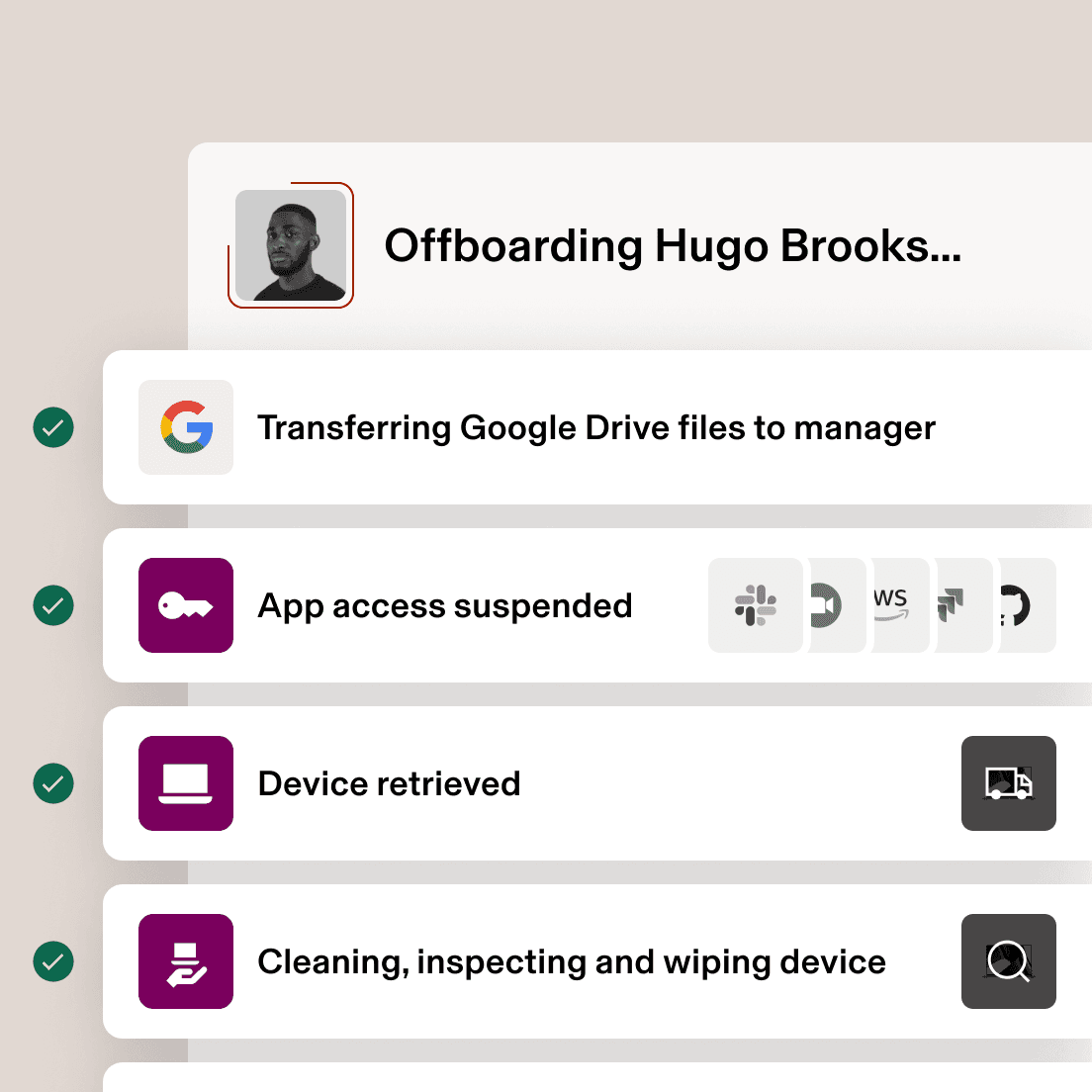

Offboarding

Coordinate with HR and other teams to suspend access, deprovision users, and schedule offboarding actions at the right time.

Faites évoluer votre infrastructure technologique

Les intégrations ne se contentent pas de synchroniser vos systèmes. Elles débloquent des capacités de plateforme enrichies pour un contrôle accru de vos applications et de vos utilisateurs.

Les entreprises qui utilisent Rippling obtiennent de meilleurs résultats

Tous les outils de sécurité dont vous avez besoin, et plus encore

Gestion des identités et des accès

Rippling offre plus de 600 intégrations avec d’autres produits SaaS pour le provisionnement et le déprovisionnement des utilisateurs, l’authentification unique (SSO), la synchronisation des attributs, et plus encore.

Créez des intégrations personnalisées pour assurer la SSO avec SAML, le provisionnement avec JIT ou SCIM, ou créez et étendez les liens URL auxquels les employés peuvent accéder à partir de la barre d’authentification unique (SSO) dans Rippling.

Étendez le répertoire des utilisateurs (graphe d’objets) de Rippling en aval à toutes vos applications tierces, en gardant les données de vos employés à jour dans tous les systèmes, en temps réel.

Créez des politiques d’authentification personnalisées pour des groupes d’employés, ou même des employés individuels, en fonction de leur poste. Par exemple, vous pouvez exiger des YubiKeys pour les administrateurs et des mots de passe à usage unique basé sur le temps pour tous les autres. C’est entièrement personnalisable et c’est vous qui décidez.

Rippling est un revendeur pour Google, ce qui vous permet de gérer et d’acheter des licences directement dans Rippling pour ses applications. Vous ne vous retrouverez ainsi jamais dans une impasse parce que vous n’avez plus de licences lorsque vous créez un nouvel utilisateur.

Profitez de cette fonctionnalité avancée qui automatise les tâches délicates de la gestion du départ d’un employé, le déprovisionnement de son compte Google et le transfert de propriété. Réassignez des fichiers Google Drive, transférez la propriété d’événements du calendrier, donnez accès aux comptes Gmail des employés sortants, supprimez les mots de passe des applications et les informations de récupération, et plus encore.

RPass est le gestionnaire de mots de passe natif de Rippling. Il facilite le stockage et le partage sécurisés des mots de passe au sein de votre équipe grâce aux supergroupes (capacité de Rippling de créer des groupes d’employés en fonction d’un attribut). Vous préférez utiliser un autre gestionnaire de mots de passe? Pas de problème! Rippling s’intègre à l’outil de votre choix.

De l’accès aux applications à celui des admins, tout dans Rippling se fait en fonction du poste de l’employé. Fournissez à vos employés tout ce dont ils ont besoin.

Gérez et planifiez des clés d’accès pour des employés et des groupes en fonction d’un attribut, et révoquez automatiquement l’accès à des moments précis du cycle de vie de l’employé, comme lors d’un changement de poste ou d’une cessation d’emploi.

Connexion et authentification en un clic à toutes les applications tierces connectées une fois que vous avez ouvert une session dans Rippling.

Créez ou bloquez automatiquement l’accès des utilisateurs aux applications et aux licences en fonction de règles que vous avez définies précédemment. Le provisionnement peut s’effectuer instantanément ou être planifié à une date ultérieure.

Les données utilisateur de Rippling sont intégrées de manière transparente dans vos applications tierces et votre matériel réseau, tels que les pare-feu, les périphériques d’entreposage connectés au réseau, et plus encore.

Assurez-vous que les employés ont accès aux bons groupes et aux bonnes ressources dans d’autres applications et systèmes. Des groupes Google aux canaux Slack en passant par les licences Microsoft, Rippling automatise l’affectation des membres de votre équipe à tous les groupes pertinents au sein de vos systèmes et outils. Grâce aux Supergroupes, n’importe quel attribut d’un employé peut être utilisé pour fournir (et déprovisionner) l’accès. Lorsqu’un employé change de poste ou quitte l’entreprise, son appartenance à un groupe est instantanément mise à jour, ce qui vous permet de rester en conformité.

Gestion des appareils

Affectez et désaffectez rapidement des appareils à n’importe quel membre de votre équipe, choisissez des appareils pour un nouvel employé lors de son accueil et intégration ou modifiez manuellement les affectations à tout moment, directement dans Rippling.

Appliquez facilement des paramètres personnalisés comme des profils Wi-Fi, des réglages de pare-feu, la mise en correspondance d’imprimantes, des écrans de connexion personnalisés et des fonds d’écran. Construits à partir de la plateforme Rippling, tous ces paramètres personnalisés peuvent être appliqués dynamiquement à des individus ou à des groupes sur la base de n’importe quel attribut de l’employé (par exemple, le service, le niveau, l’emplacement, etc.).

Simplifiez la commande de tout ce dont vous avez besoin pour une nouvelle embauche directement dans le processus d’accueil et d’intégration. Rippling est un revendeur autorisé de Mac et de PC, ce qui signifie que vous pouvez commander et expédier des appareils en quelques clics. Finis les déplacements de dernière minute au magasin d’informatique local, puis chez FedEx.

Utilisez les scripts bash (macOS) et Powershell (Windows) pour personnaliser davantage vos appareils. Exécutez des scripts selon un calendrier unique ou récurrent, et affichez ou exportez les résultats des scripts.

Utilisez le serveur RADIUS hébergé de Rippling pour permettre aux employés de se connecter au Wi-Fi ou au RPV du bureau avec leurs identifiants Rippling, renforçant ainsi vos exigences en matière d’authentification.

Chiffrez des appareils avec Filevault (macOS) et Bitlocker (Windows 10/11 Pro). Accédez à des clés de récupération en dépôt directement dans Rippling sur le profil de l’appareil.

Créez des rapports personnalisés et transformez-les en tableaux de bord pour obtenir facilement une vue d’ensemble de votre flotte d’appareils, de leur état et de toutes les autres caractéristiques techniques que vous souhaitez, sans avoir besoin de code.

Installez automatiquement SentinelOne en quelques clics et gérez les menaces dans le même système que celui dans lequel vous gérez déjà vos appareils.

Suivez et appliquez les mises à jour des systèmes d’exploitation pour Mac OS et Windows.

Appliquez des politiques de mot de passe personnalisées spécifiant la longueur minimale, les types de caractères requis, la complexité et la fréquence de rotation des mots de passe.

Réaffectez des appareils précédemment affectés, au besoin. Par exemple, réaffectez aux employés saisonniers l’ordinateur qu’ils utilisaient auparavant.

Verrouillez ou effacez instantanément des ordinateurs en tout temps, où que vous soyez. Ou encore, programmez ces actions dans le cadre de la gestion du départ d’un employé.

Gérez et sécurisez à distance vos ordinateurs Apple à l’aide de notre logiciel de gestion des appareils mobiles, parallèlement à vos PC. Ainsi, tous vos ordinateurs se trouvent au même endroit.

Gérez et sécurisez à distance vos ordinateurs Windows à l’aide de notre logiciel de gestion des appareils mobiles, parallèlement à vos Mac. Ainsi, vous gérez tous vos appareils au même endroit.

Installez automatiquement les logiciels dont vos employés ont besoin en fonction de leur emploi (service, niveau ou lieu) afin qu’ils disposent de tout ce dont ils ont besoin dès le premier jour.

La gestion des appareils mobiles sans intervention vous permet d’inscrire les appareils de votre entreprise dans la gestion des appareils mobiles de Rippling sans aucun besoin d’interaction de la part de l’utilisateur.

Gestion de l’inventaire

Expédiez de nouveaux appareils entièrement configurés à vos employés en un seul clic, que ce soit pour une nouvelle embauche ou un membre de l’équipe qui aurait perdu ou endommagé son appareil. En tant que revendeur autorisé, Rippling vous permet d’acheter de nouveaux appareils directement dans sa plateforme et, comme le tout est construit sur la même source de vérité partagée, Rippling récupère automatiquement l’adresse de livraison de l’employé, préserve la confidentialité de ses renseignements personnels et évite qu’ils ne soient accessibles aux personnes qui ne devraient pas y avoir accès.

Rippling peut entreposer de façon sécuritaire vos appareils inutilisés. Tous les appareils sont soumis à une inspection en 10 points, effacés et nettoyés. L’entreposage sécurisé des appareils aux États-Unis et dans plus de 26 autres pays est plus sécuritaire que l’armoire d’équipement informatique au bout du couloir.

Expédiez automatiquement une boîte rembourrée et une étiquette prépayée pour que les employés qui quittent l’entreprise puissent renvoyer leurs appareils, ce qui vous évite de vous rendre au bureau de poste.

La gestion la plus efficace des TI

Simplifiez vos TI en personnalisant vos flux de travail, en mettant en œuvre des autorisations et des politiques dynamiques, et en créant des rapports détaillés pour les utilisateurs et les appareils.

Gérez vos appareils avec Rippling

FAQ

What is identity and access management software?

Identity and access management software centralizes the management of user identities and their access to various systems and applications. It ensures that the right people have the right access at the right time.

IAM software can be deployed on-premises, in the cloud, or hybrid environments.

Comment choisir la bonne solution GIA (Gestion de l’identification et de l’accès)?

Lors du choix d’une solution de gestion de l’identification et de l’accès, prenez en compte des facteurs clés tels que :

- Intégration : recherchez une plateforme qui s’intègre en toute transparence avec votre écosystème de RH, de TI et d’applications.

- Automatisation : accordez la priorité à des solutions qui automatisent la gestion du cycle de vie de l’utilisateur, dès l’accueil et l’intégration. Rippling automatise les mises à jour du provisionnement, du déprovisionnement et de l’accès à propos des données des RH.

- Sécurité : assurez-vous que la solution offre des fonctionnalités de sécurité robuste comme l’authentification multifactorielle (AMF), un contrôle des accès basé sur le poste ainsi qu’une détection des comportements.

- Évolutivité : choisissez une solution qui peut grandir avec votre organisation. La plateforme Rippling est conçue pour évoluer avec les entreprises de toutes les tailles.

- Expérience utilisateur : recherchez une plateforme en libre-service facile à utiliser et intuitive pour tous les membres de l’équipe.

Pourquoi les organisations ont-elles besoin d’une solution de gestion de l’identification et de l’accès?

Les organisations ont besoin de solutions GIA pour renforcer la sécurité en contrôlant l’accès aux données sensibles et aux applications, rationaliser la gestion du cycle de vie de l’utilisateur, améliorer la conformité réglementaire, réduire les risques de violations de données et centraliser la gestion des identités de l’effectif.

What is least privilege access?

Least privilege access is a security principle that grants users only the minimum level of access they need to perform their job functions. Rippling helps enforce least privilege by allowing you to define granular access controls based on roles, departments, and other attributes.

What Is Zero Trust?

Zero Trust is an identity security model that assumes no user or device should be trusted by default, regardless of their location or network. This improves your organization’s security posture by ensuring that every access request is verified and authorized, regardless of where it originates.