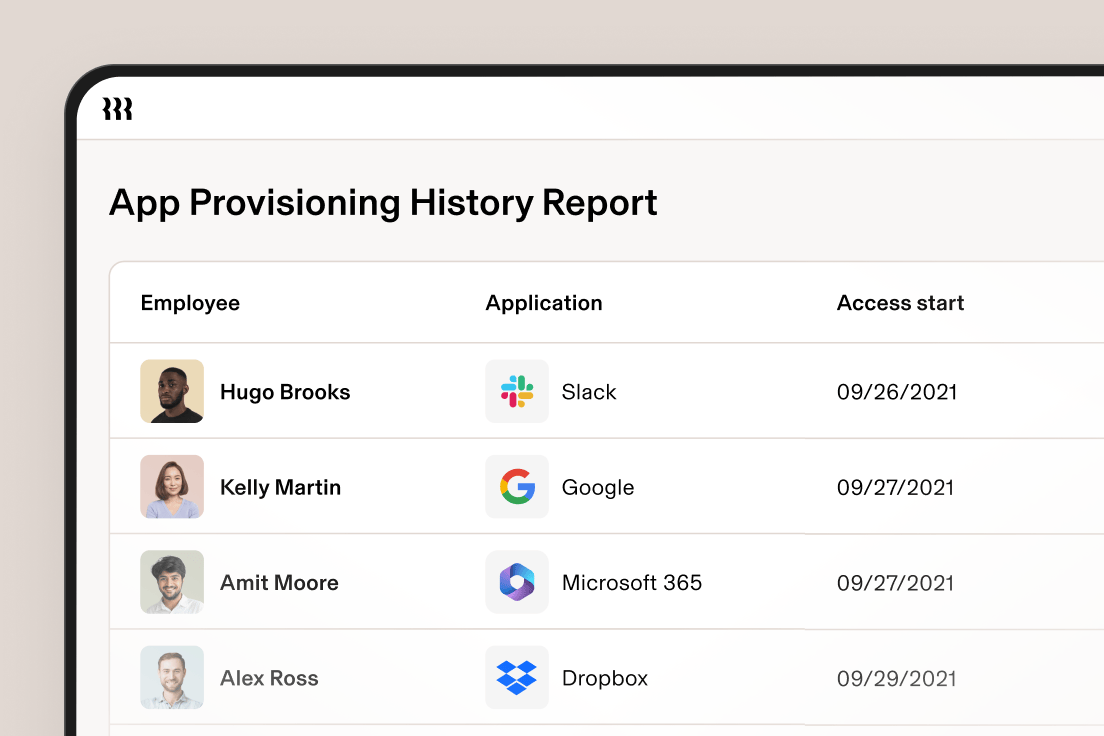

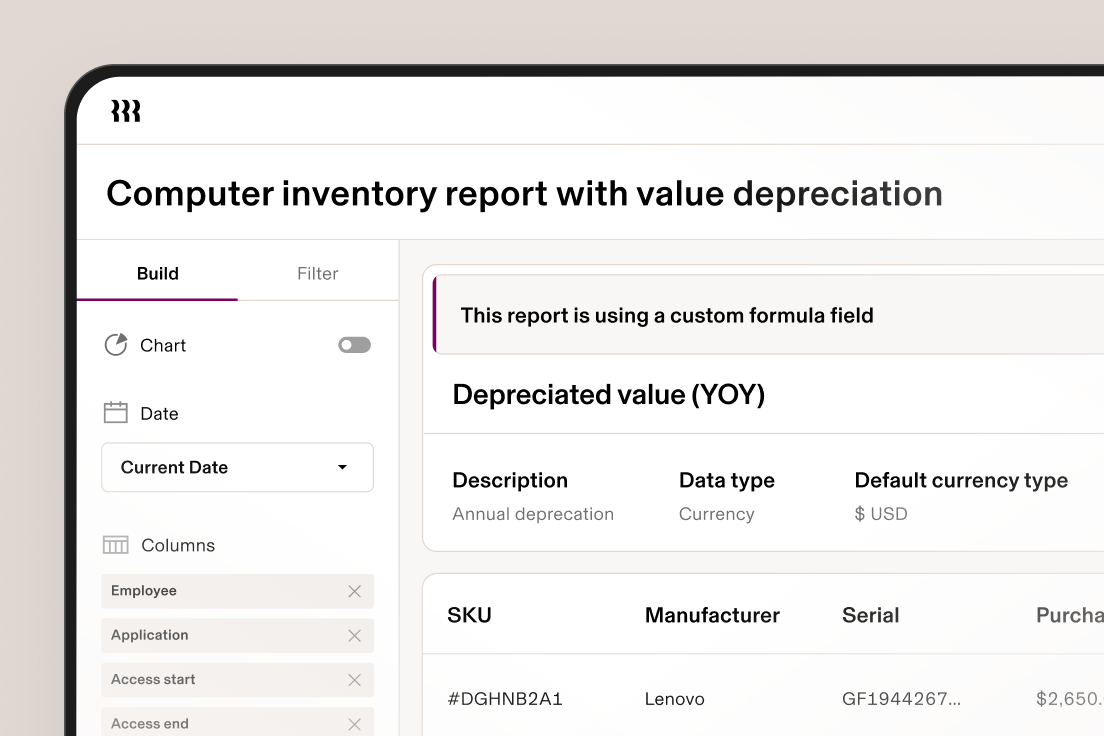

Prouvez facilement et en quelques secondes le respect de la conformité SOC 2. Utilisez les modèles Rippling, ou créez vos rapports personnalisés en combinant n’importe quels attributs d’appareil et d’utilisateur.

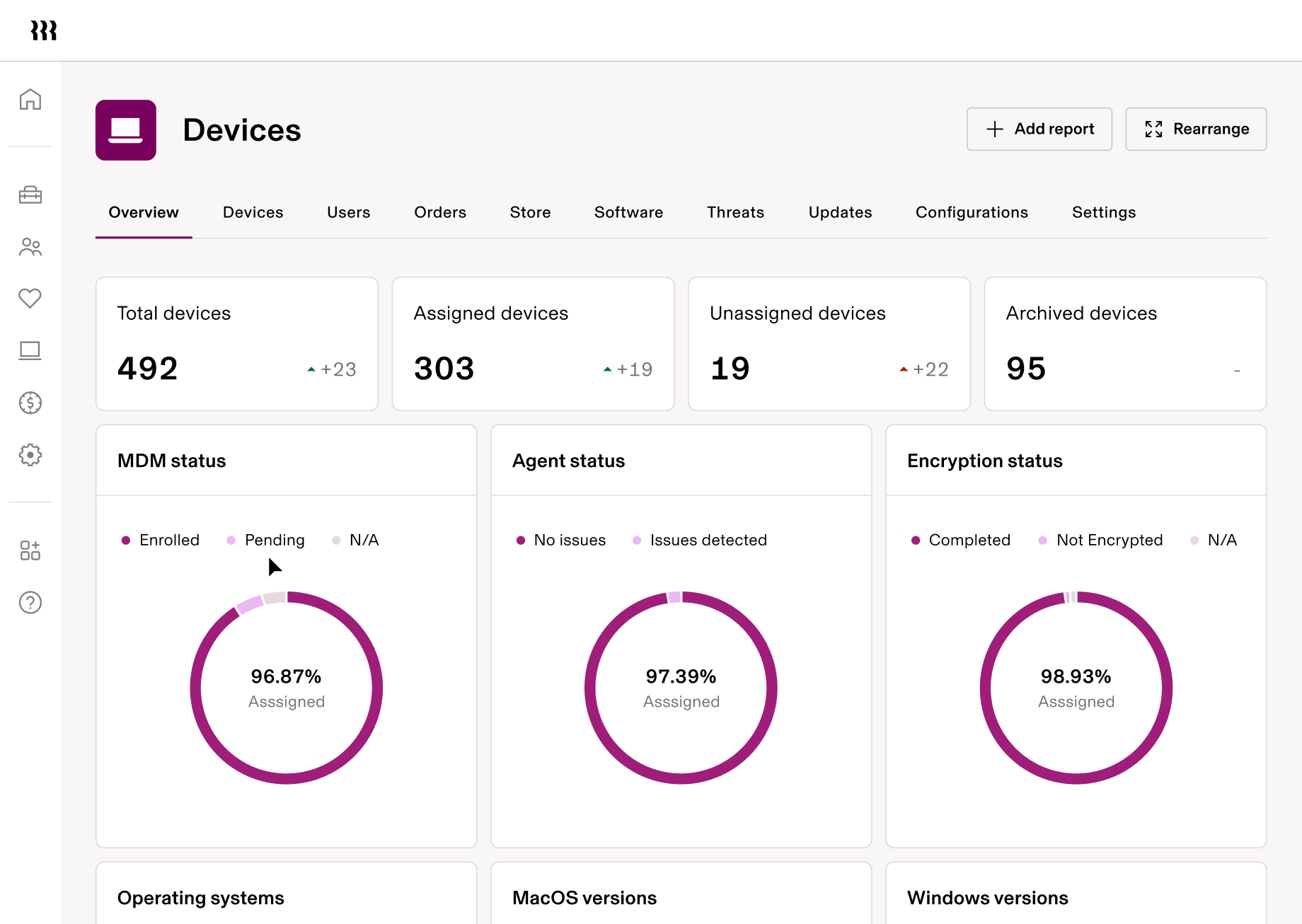

Disposez d’une vue d’ensemble de vos appareils et de vos utilisateurs, garantissez une sécurité optimale, et maintenez la conformité SOC 2, depuis un seul centre de contrôle.

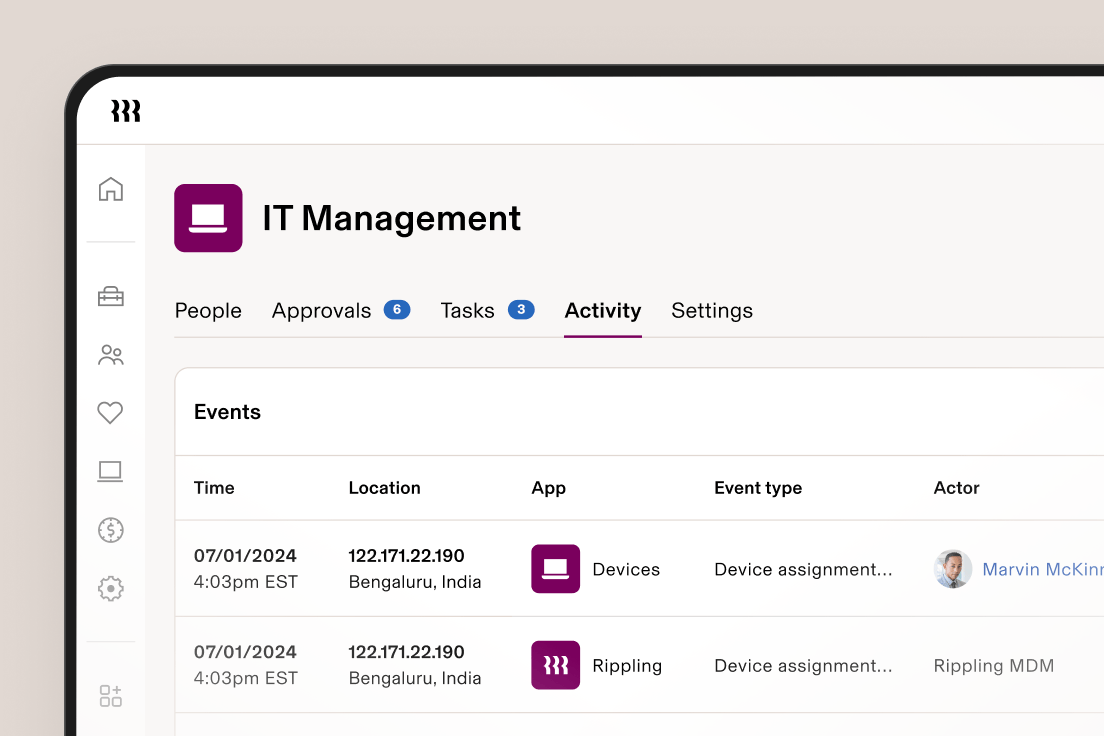

Vérifiez rapidement le statut de votre posture de sécurité, de vos utilisateurs et de vos appareils, le tout depuis un seul endroit. Finis les allers-retours entre les systèmes pour rassembler des rapports ou des audits.

Prouvez facilement et en quelques secondes le respect de la conformité SOC 2. Utilisez les modèles Rippling, ou créez vos rapports personnalisés en combinant n’importe quels attributs d’appareil et d’utilisateur.

L’architecture de données de Rippling relie de manière transparente les données RH et IT sans exportations manuelles, associations de feuilles de calcul désordonnées ou intégrations personnalisées.

Rippling vous garantit un accès permanent et en temps réel aux données dont vous avez besoin. Accédez à des informations complètes grâce à des attributs d’utilisateurs et d’appareils détaillés ou des calculs complexes.

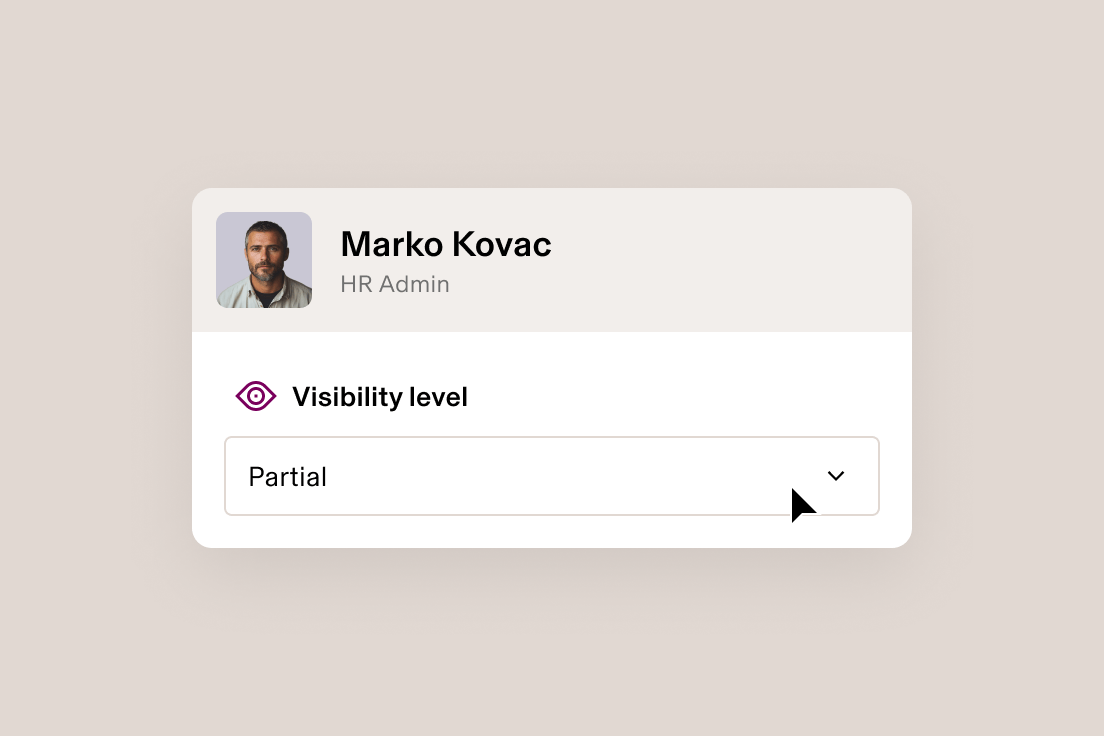

Attribuez automatiquement le niveau d’accès approprié avec les autorisations basées sur les rôles.

Si le rôle d’un utilisateur change, ses droits d’accès aussi. Il dispose ainsi des autorisations dont il a besoin sans que la sécurité des données soit compromise.

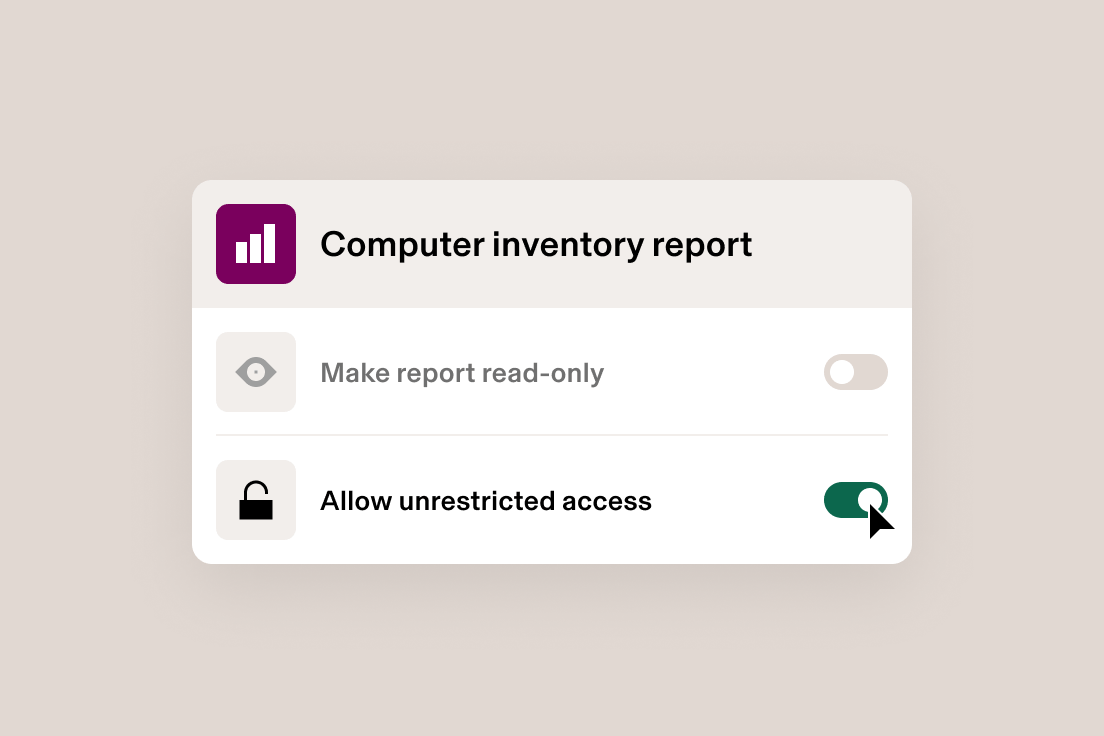

En offrant un accès flexible, Rippling permet aux utilisateurs de partager des rapports en fonction du rôle ou de choisir d’en restreindre l’accès.

L’interface par pointer-cliquer de Rippling permet de créer des rapports exploitables à partir des données issues de toute l’entreprise.

Vous disposez d’un large choix d’options pour visualiser vos données : graphiques à bulles, courbes, nuages de points, etc.

Résumez et analysez de grands volumes de données dans un tableau interactif pour de meilleurs résultats.

Calculez automatiquement une valeur à partir d’autres champs, enregistrements ou formules pour tirer le meilleur parti de vos données.

Simplifiez le travail de votre équipe IT grâce à des workflows personnalisés, des autorisations et politiques dynamiques, et des rapports détaillés sur les utilisateurs et les appareils.

Rippling propose plusieurs types de rapports prédéfinis, y compris des « rapports joints » qui permettent aux utilisateurs de créer des rapports basés sur n’importe quel champ de n’importe quelle application, des « rapports personnalisés » qui permettent d’analyser tout type de données suivies dans Rippling ou presque, et des « rapports détaillés » composés de plusieurs modules de données ou formules de rapport.

Dans Rippling, les données sont partagées en toute sécurité à l’aide de méthodes par contrôle d’accès, telles que la création de liens URL limités dans le temps et à accès contrôlé, et à l’aide de plateformes sécurisées comme Jira, Salesforce ou Google Drive pour le partage des données des clients. De plus, Rippling met l’accent sur le fait de marquer les documents comme « CONFIDENTIELS » et la mise en œuvre de contrôles d’accès afin de garantir que seules les personnes autorisées ont accès aux informations sensibles. Par ailleurs, Rippling a élaboré un projet Périmètre de données pour sécuriser la circulation des données entre tous les points de contact, garantissant ainsi que seules les identités validées ont accès à des ressources sécurisées depuis des réseaux spécifiés.

Dans Rippling, la création de rapports est généralement disponible pour les collaborateurs dont l’accès leur est accordé via des autorisations configurables au niveau du champ. En augmentant la proportion de collaborateurs ayant accès aux données des autres dans Rippling, ils sont plus nombreux à pouvoir « créer des workflows, créer des rapports, etc. ».

Découvrez comment Rippling IT vous aide à gérer votre identité, vos appareils et vos stocks sur une même plateforme.